Definition Phishing

Bei Phishing sollen dem Anwender Benutzernamen, Kennwörter, Bankdaten oder andere sensible Daten entlockt werden. Dies unternimmt der „Phisher“ auch durch Spoofing, um so eine vertrauenswürdige Quelle vorzutäuschen. Häufig werden dabei E-Mail-Nachrichten typischer Dienstleister oder Kunden gefälscht und mit einem Link versehen. Die Webseiten, auf die verlinkt werden, sind ebenfalls täuschend echt gefälscht

Definition Ransomware

Ransomware, vom Englischen ransom für Lösegeld und ware wie in Software oder Malware, ist Schadtsoftware, die den Zugriff auf Daten und Systeme einschränken oder unterbinden kann. Dabei werden in der Regel (alle) Dateien auf einem System und nicht selten in der gesamten Infrastruktur verschlüsselt. Für die Herausgabe des Verschlüsselungsschlüssel fordern die Kriminellen dann ein Lösegeld. Um Informationen zu erhalten kann sich Ransomware auch als Trojanisches Pferd eine Zeit lang unbemerkt auf den Systeme befinden und erst nach einer gewissen Zeit die Daten verschlüsseln

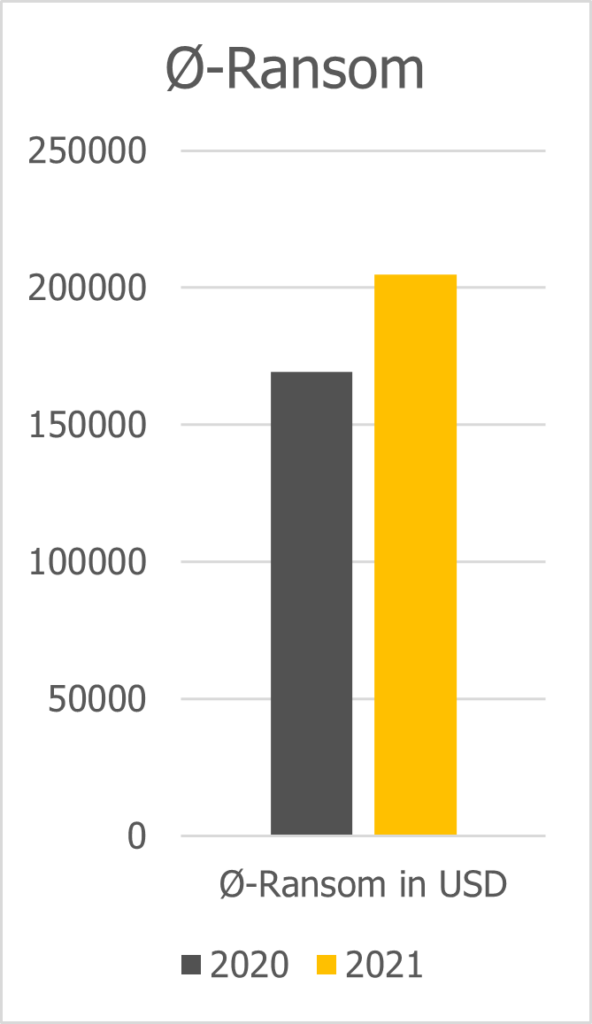

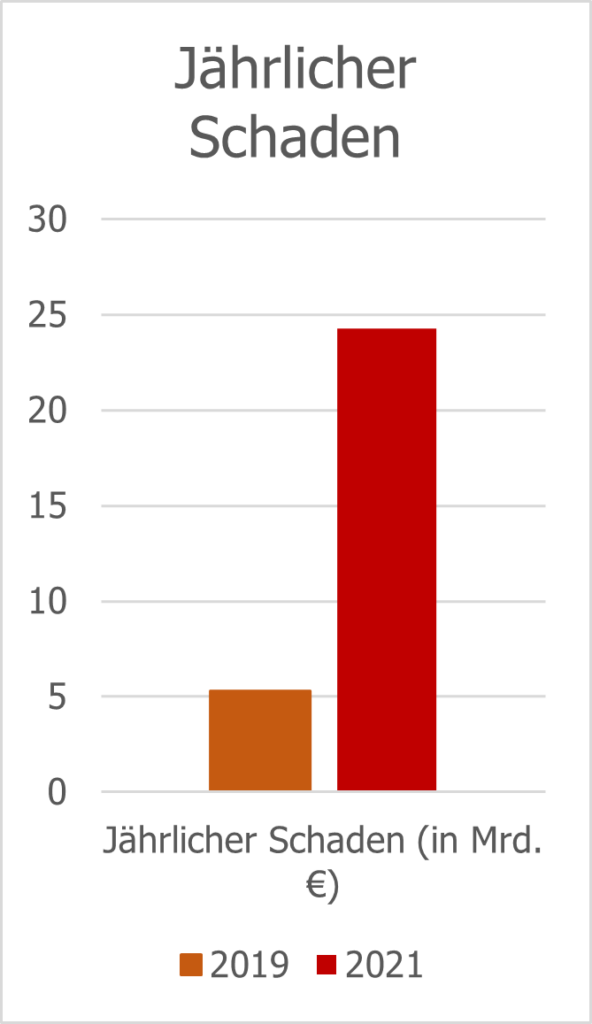

Umfang

Nach Angaben des Bundeskriminalamtes (BKA) im Cybercrime Bundeslagebild 2021 ist das vergangene Jahr (2021) „das Jahr der Ransomware“. Der durchschnittliche Schaden durch Ransomware stieg um 21% im Vergleich zu 2020 an.

Ransomware und Phishing betreffen lange nicht mehr nur große Unternehmen, auch kleine und mittelständische Unternehmen werden immer häufiger angegriffen.

Einfallstore

Das Haupteinfallstor für Ransomware ist die E-Mail-Nachricht als Phishingmail. Kaum ein Mittel ist für die Einbringung von Verschlüsselungstrojanern so effektiv und gleichzeitig mit so wenig Aufwand für die Kriminellen verbunden wie E-Mail-Nachrichten.

Erkennung und Prävention

Nach dem Jahresbericht zur Cybersicherheit von Trend Micro ist zwar die Gesamtrate der Erkennung von Malware gestiegen, allerdings nicht bei Ransomware. Nach Auffassung der Experte hat dies vermutlich mit einer viel zielgerichteteren Aussendung zu tun.

Zur Vorbeugung des Worst-Case-Szenarios gibt es einige technische und auch organisatorische Maßnahmen die Sie umsetzen sollten. Dabei sollten Sie auf keinen Fall den menschlichen Faktor unbeachtet lassen: immer wieder wird der Faktor Mensch als das „schwächste Glied in der Kette“ beschrieben. Nachlässigkeit und Unwissenheit der Beschäftigten sind einer der größten Risiken in der IT-Sicherheit. Einer Studie von Kaspersky zufolge sind 28 % aller Cyberangriffe auf Phishing und Social Engineering zurückzuführen. 46 % aller IT-Sicherheitsvorkommnisse sind auf uninformierte oder nachlässige Mitarbeiter zurückzuführen.

Phishing-Awareness-Kampagnen

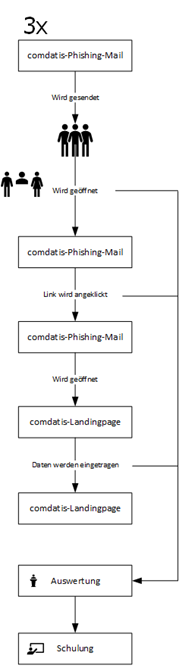

Um den Unternehmen mehr IT-Sicherheit zu bieten, sollten daher Beschäftigte sensibilisiert werden. Bei den comdatis-Phishing-Awareness-Kampagnen erhält jeder Beschäftigte zu Schulungszwecken drei unterschiedliche auf ihn zugeschnittene E-Mails, die wir durch unseren comdatis-Server versenden lassen. In diesen E-Mails ist jeweils ein Link enthalten. Klickt der Beschäftigte diesen Link, so wird der Beschäftigte wiederum auf eine Landingpage unseres comdatis-Server geleitet. Hier können Zugangsdaten eingegeben werden.

Die drei E-Mail-Nachrichten welche vom comdatis-Server automatisch und zu jeder Tages- und Nachtzeit gesendet werden, enthalten z.B. eine personalisierte Ansprache und z.B. einen auf die Belegschaft angepassten Inhalt. Sollte z.B. Ihr Unternehmen oft auf SharePoint zusammenarbeiten, so bietet es sich an, den E-Mail-Inhalt auf SharePoint zuzuschneiden. Ist in Ihrem Unternehmen z.B. ein Unterschriftenmanagement mit DocuSign im Einsatz, so bietet sich vielleicht eine vorgetäuschte E-Mail von DocuSign an.

Landingpage

Die Links innerhalb der Awareness-E-Mails verweisen auf unseren comdatis-Server. Diese Landingpages sind professionell ausgestaltet und korrespondieren mit dem E-Mail-Inhalt. D. h. erhält der Beschäftigte durch die Phishing-Awareness-Kampagne eine E-Mail für eine SharePoint-Freigabe, so wird auch nach Anklicken des Links logischerweise eine vorgetäuschte SharePoint-Anmeldeseite angezeigt.

Protokollierungen

Durch ausgeklügelte Technik wird jeder Schritt datenschutzkonform protokolliert, d.h. ein Öffnen einer jeden E-Mail-Nachricht ist nachweisbar und wird getrackt, das Aufrufen einer Landingpages durch Anklicken des Links innerhalb der E-Mail können nachvollzogen werden und ebenfalls Eingaben von Daten in die vorgegebenen Felder auf der Landingpage werden durch uns protokolliert.

Auswertung

All diese Daten können im Anschluß durch uns ausgewertet werden. D.h. es ist im Nachgang für uns möglich genau zu erkennen, wie viele Beschäftigte

• Eine durch uns versandte E-Mail geöffnet haben,

• Einen Link innerhalb dieser Mail angeklickt haben,

• Auf einer durch uns vorbereitete Landingpage Zugangsdaten eingegeben haben

Nach Abschluß der comdatis-Phishing-Awareness-Kampagnen werden diese Daten von uns in einem ausführlichen Bericht anonymisiert dargestellt. Auf Wunsch und unter Beachtung von datenschutzrechtlichen Vorgaben können ggf. Abteilungszugehörigkeiten dargestellt werden. So erhalten Sie als Verantwortlicher einen genauen Überblick wie gut oder schlecht Ihre Beschäftigte (in den jeweiligen Abteilungen) bereits sensibilisiert sind. Genau hier können wir gemeinsam mit Ihnen ansetzen und die Beschäftigten schulen, aufklären und Tipps & Tricks vermitteln.

Kontakt

Sollten Sie Interesse an comdatis-Phishing-Awareness-Kampagnen haben, kommen Sie gerne auf uns zu und fragen Sie ein unverbindliches Angebot an.

Unser Blogangebot stellt lediglich einen unverbindlichen Informationszweck und keine Rechtsberatung dar. Sie spiegelt stets nur die Meinung des Autors wider. Insofern verstehen sich alle angebotenen Informationen ohne Gewähr auf Richtigkeit und Vollständigkeit.